Magic Process v1.0 監控運作中的處理程序,找出電腦可疑程式或病毒!

Magic Process是個類似Windows「工作管理員」的軟體,他可以幫我們列出目前正在運作中的應用程式、處理程序(Process)…等細節,每個處理程序都可顯示名稱、PID、CPU佔用時間、記憶體使用情形、與程式路徑…等等資訊。另外還可直接檢視該應用程式的檔案屬性與詳細資料、檔案放在什麼資料夾、並可顯示個別處理程序的詳細資料,包含公司名稱、版權描述、版本、語系、檔案類型、相依性...等等資訊,是個相當方便好用的小工具。如果你偶爾需要檢查一下目前運作中的程式是不是有啥問題的話,可以用這個Magic Process來看一下。

▇ 軟體小檔案 ▇

Magic Process 主要功能: (轉貼自官方網站)

- 可以列出所有應用程序以及程序中所使用的相關模組,用滑鼠雙擊該程式就可以觀看。

- 可以結束所有應用程式、包含作業系統所載入的核心程式。

- 可以修改所有應用程式的優先順序。

- 可以結束應用程序並且刪除您所終止的應用程式檔案。

- 可以監控應用程式的所有一切動作,,

有助於您的分析與判斷是否為病毒或後門程式。- 可以利用滑鼠右鍵來選擇已經存在的應用程式、模組的相關資訊,以及資料夾的所在地。

- 可以排除使用者所指定的應用程式,可避免病毒作怪。

- 可以觀看應用程式所使用的網路連線,有助於您的分析與判斷是否為病毒或後門程式。

- 可以中斷指定應用程式的網路連線。

- 可以觀看已經開啟的任何視窗,與 Windows 大致上是一樣的功能。

- 可以觀看 CPU 的使用率(支援雙核心),與 Windows 工作管理員常駐列是完全相同的。

- 程式相關屬性都可以利用 Google、Yahoo、Msn...搜尋相關的資訊。

- 可以釋放應用程式的記憶體。

- 內建數十個 Windows 系統內建的系統工具程式。

- 無須 OCX 等擾人的控制元件,程式不到 150 KB。

- 支援 Unicode。

- 支援 Windows 2000/XP/2003/Vista。

操作畫面:

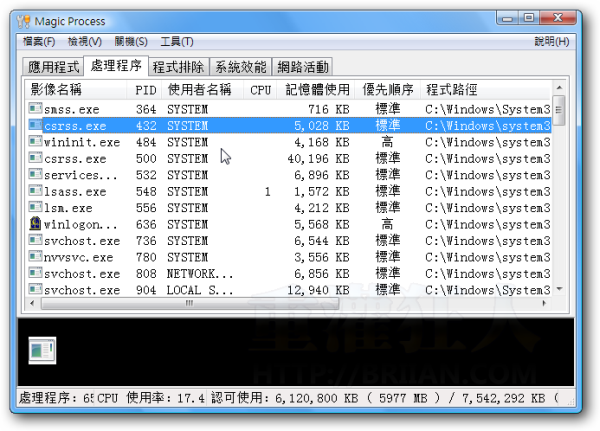

第1步 這軟體不用安裝,直接下載回來、解壓縮後按兩下「MagicProcess.exe」程式即可運作。打開之後,會有幾個分頁顯示目前電腦運作中的應用程式、處理程序…等等資訊。

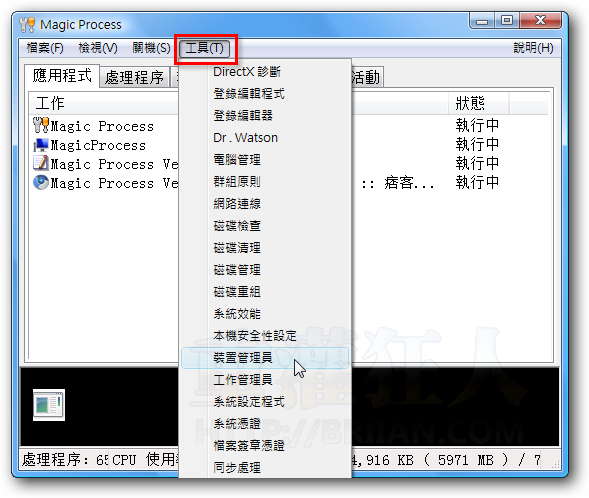

第2步 另外還有個「工具」選單,內建了一堆常用的Windows系統工具的捷徑,包含DirectX診斷工具、登錄檔編輯程式、群組原則、磁碟檢查工具....等等,要用什麼工具直接按一下就可以打開,挺方便的。

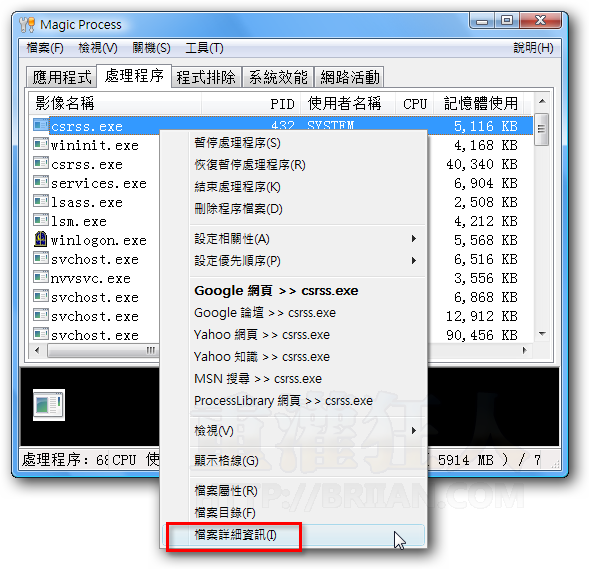

第3步 如果你想檢查一下某個處理程序的詳細資訊,請在該程序名稱上按一下滑鼠右鍵,再點選【檔案詳細資訊】。

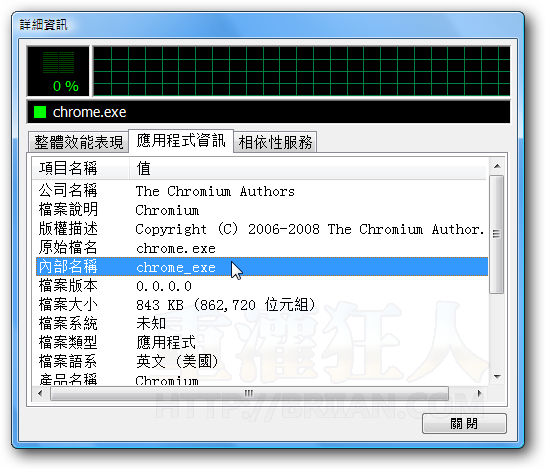

第4步 如圖,畫面中會依照「整體效能表現」、「應用程式資訊」與「相依性服務」來顯示這個處理程序的各種細節。

Magic Process這東西是個相當不錯的工具,只不過要能看得懂上面的資訊還是得有一些背景知識,像我這樣不是很懂的人,其實也不是那麼容易就可以看得出哪些程式有什麼樣的問題,頂多只是找出哪些可能是不應該出現的,或者名字很怪的軟體在偷偷運作而已。如果是簡單的小病毒或惡意程式在作怪,應該還是可以找得出來。

,

請問一下

最近Google Reader是不是異常…

最近無法進入的說

都卡在載入中那邊…

謝謝

看到版大發的不鼓勵一下怎麼可以呢 ??~~剛抓下來用的,還不怎麼上手,在給我摸一下吧!!多謝版大嚕!!

推…我正須要這個軟體

反正我都在只用firefox所以影響不大…

我也是覺得Process Explorer比較好用說…

Process Explorer用得很習慣勒,不想說換就換啊囧

(不過看起來跟系統內建的差不多的樣子?!

紅淚網的音樂轉檔精靈也很好用 推一個

微軟Internet Explorer瀏覽器7.0版本(IE 7.0)驚傳出現程式漏洞,而且在還沒有釋出修補程式之前,已有中國安全軟體公司不慎將攻擊程式流出,並被駭客用來攻擊。英國每日郵報十六日報導,已知全球有超過二百萬台電腦因此遭到感染,後續影響可能持續擴大。

此一攻擊其作用原理是利用使用者上掛有木馬的網站後,先利用網頁指令,讓使用者下載該木馬程式,然後再讓使用者讀取XML(一種國際通用的標記語言,用於網頁技術),去執行該木馬程式;由於不是直接下載後並執行該木馬程式,而是間接讓IE安全性設定在不知情的狀況下,未對木馬程式進行任何防護。

雖然 Microsoft 的產品常有問題已經是常見的事情,但是這個安全漏洞卻是蠻有趣的。本來以為 MicroSoft 還要幾天才會推出解決方案,不過今天一早起床發現,Windows Update 已經通知可以下載更新這個問題了。(大家記得去更新喔!!)

這個應該很實用。(寫在重灌之後)